LoRaWAN® é seguro, mas a implementação é importante.

Por Comitê Técnico LoRa Alliance®

Proteger uma implantação da Internet das Coisas (IoT) e mantê-la segura e protegida não é apenas uma questão de escolher o protocolo certo, ele depende do processo de implementação, além de adotar as melhores práticas e os padrões do setor.

O LoRaWAN é muito seguro – a autenticação e a criptografia são obrigatórias -, mas redes e dispositivos podem ser comprometidos se as chaves de segurança não forem mantidas em segurança, não forem randomizadas entre dispositivos ou se os números criptográficos usados uma vez (nonces) forem reutilizados. É por isso que é essencial procurar dispositivos LoRaWAN CertifiedCM para garantir que o dispositivo tenha sido testado em relação ao padrão e funcione conforme o esperado.

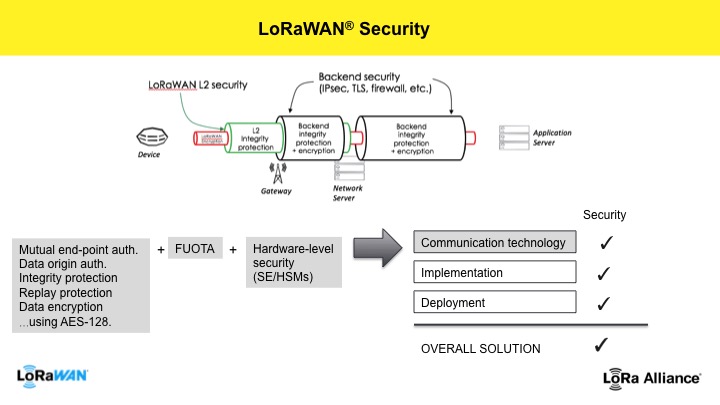

A LoRa Alliance sempre manteve a segurança no centro do desenvolvimento da especificação LoRaWAN e foi altamente transparente sobre os recursos de segurança do protocolo (veja a Figura 1). A especificação LoRaWAN foi projetada desde o início, com segurança como um aspecto essencial, fornecendo propriedades de segurança de ponta que atendem às necessidades de redes IoT de baixo consumo de energia altamente escalonáveis. Ao contrário de muitas outras tecnologias de IoT, a especificação LoRaWAN já oferecem criptografia de ponta a ponta dedicada aos provedores de aplicativos. A especificação define duas camadas de criptografia:

1ª – Usando uma chave de sessão de rede exclusiva de 128 bits compartilhada entre o dispositivo – final e o servidor de rede

2ª – Usando uma chave de sessão de aplicativo de 128 bits exclusiva (AppSKey) compartilhada de ponta a ponta no nível do aplicativo

Os algoritmos AES são usados para fornecer autenticação e integridade de pacotes ao servidor de rede e criptografia de ponta a ponta ao servidor de aplicativos. Ao fornecer esses dois níveis, torna-se possível implementar redes compartilhadas “multitenant” sem que o operador de rede tenha visibilidade dos dados de carga útil dos usuários. Os dispositivos podem ser ativados por personalização na linha de produção ou durante o comissionamento ou podem ser ativados pelo ar (OTAA) no campo. O OTAA permite que as sessões do dispositivo sejam recodificadas, se necessário.

O LoRaWAN possui todos os elementos fundamentais necessários e usados por qualquer tecnologia moderna de comunicação sem fio, e o faz com a força do AES-128. A segurança inerente do LoRaWAN, conforme fornecida na especificação, precisa ser acompanhada de implementação segura e implantação segura desses dispositivos e / ou redes para manter os mecanismos de segurança internos do protocolo. Deve-se ressaltar que isso é verdade para todas as implementações de dispositivos seguros usando qualquer tecnologia de comunicação.

Como afirmado acima, o LoRaWAN conta com criptografia simétrica, que requer o compartilhamento de chaves de maneira segura. Para ajudar ainda mais nesse processo, os membros da LoRa Alliance desenvolveram:

– Interfaces LoRaWAN de back-end que isolam o armazenamento de chaves raiz no servidor de ingresso, para que se torne um player confiável, independentemente da rede

– Soluções de elementos seguros que fornecem proteção física adicional ao hardware contra violações.

Para garantir a segurança do dispositivo e da rede, como em qualquer tecnologia, a melhor prática é sempre usar dispositivos certificados e trabalhar com provedores de serviços comprovados e confiáveis. LoRaWAN não é diferente, e os usuários finais podem confiar em sua implantação se utilizarem recursos que sabem como implementar corretamente as soluções LoRaWAN.

A segurança é um alvo em constante movimento, com atores mal-intencionados aparecendo continuamente, e o LoRaWAN está sempre evoluindo para enfrentar novas ameaças. Embora o LoRaWAN seja inerentemente seguro, a LoRa Alliance está constantemente revisando, projetando e implementando aprimoramentos de segurança e práticas recomendadas para garantir que o LoRaWAN fique à frente do cenário de segurança em mudança.

A Logpyx utiliza o protocolo LoRaWan em todas suas aplicações garantindo a segurança das informações em seus produtos.

Texto traduzido do portal da LoRa Alliance®

Link: https://lora-alliance.org/resource-hub/lorawanr-secure-implementation-matters

Para obter mais informações sobre o LoRaWAN acesse:

Como o LoRaWAN® pode gerar a melhor gestão de pátio e a melhor logística para seu negócio.